刚才查看用户搜索本站的日志,发现有用户查询 “prfldsvc” 关键词。非常巧的是,前两天我也顺手查了一下这个进程的信息。一句话就可以说明白:

prfldsvc(prfldsvc.exe)是 Microsoft Private Folder 的服务进程。

更多阅读:Microsoft Private Folder 的”拒绝访问”

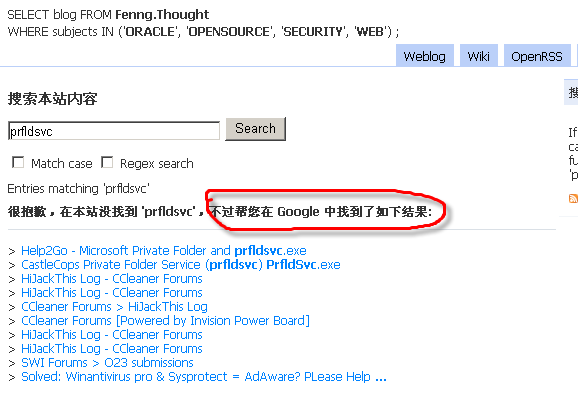

另外,站内搜索已经启用了 Google API:

搜索不到的时候会给你 Google 内的结果。

Munging Email 地址,避免 Spam 骚扰

相信大家每天都被铺天盖地的垃圾邮件(Spam)烦透了,即使是目前对付垃圾邮件最好的Gmail,在我的邮箱里每天也会因为判断不明错放进来几十封。国外已经有些组织针对 Spam 开战,今天访问了 Project Honey Pot ,简单介绍一下该项目介绍的关于 Address munging 。

首先对于 “Munging” 这个词我还真不知道怎么翻译,来自英文 Wikipedia 的说法是:

Mung (or munge) is computer jargon for “to make repeated changes which individually may be reversible, yet which ultimately result in an unintentional irreversible destruction of large portions of the original item.”

Address munging is the obfuscation of e-mail addresses…

第一种方法是简单的替换法。例如:dbanotes#example.com (把# 替换为@)。当然也可把地址中的某个短语或者字母替换掉。 英文环境中用 dbanotes(AT)example.com 或者是 [email protected] 可能更人性化一些。

第二种方法是稍稍复杂一点,如果熟悉ASCII 码的话,@ 等价于 “.”, 可以在 HTML 代码中用这个替换 @ 如果 SpamBot 智商不太高的,基本可以骗过。从这一点出发,你可以考虑把整个邮件字符串都进行 ASCII 化。即使 SpamBot 比较高的智商,恐怕也束手无策了。

第三种方法则基本可以做到万无一失–除非 SpamBot 是人。 这个方法是脚本加上图片。很多 Blogger 站点上的联系方式都用图片,地址可以用一个 JavaScript 来代替。 具体的脚本获取在这里。

道高一尺,魔高一丈,随着 Spam 技术的迅猛发展,很多 SpamBot 应该已经具备读取图片的能力(我的Blog 验证字已经不管用了),如果是网站站长,还可以协助 Project Honey Pot 来进行 AntiSpam。也可以考虑加上这个”稻草人”:

| @ | MEMBER OF PROJECT HONEY POT Spam Harvester Protection Network provided by Unspam |

估计可能国外的 SpamBot 还能害怕一点点,国内的就不那么遵守流氓规则了。

–EOF–

V 字仇杀队(V for Vendetta)

如果 50 年后有人撰写世界电影的编年史, 2006 年的代表电影应该有 《V 字仇杀队》的一席之地。

这部电影注定要和《1984》扯上关系,那个无所不在的”伦敦之声”让你没办法不和”老大哥”联想在一起; 没有人知道真相是怎样,真理掌握在少数人手中,”真相也只为少数人所知”,这又彷佛和《黑客帝国》一脉相承(监制就是沃卓斯基兄弟)。

可能很多人会把”恐怖分子”的帽子戴在 V 的身上。或许革命就是暴力与牺牲。在 9.11 之后,整个西方世界太敏感,殊不知他们受到的一点点伤害其实也是由他们自己导演间接完成的么?(去看看中东的 Vendetta,如果没有美国,真的会导致现在的局面么?) 电影中那些学校里被毒害的孩子的事实被巧妙的嫁接,掀起整个民族对异族的愤恨,仇恨使得他们暂时忽略了集权给他们带来的痛苦。仇恨凌驾于自由之上。

或许被绿色长城”保护”的我们,也应该有权利知道真相。《V 字仇杀队》, 国内 Blogger 都应该看的电影。

—————–

V 的扮演者 Hugo Weaving ,就是黑客帝国里的那个 Agent Smith,从头到尾带着面具。

女主角扮演者Natalie Portman。(《这个杀手不太冷》中的那个小姑娘,她已经长大了。)

豆瓣上关于《V 字仇杀队》的更多信息.

–EOF–

Dreamhost 又掉链子了一回

刚才我的 Blog 所在的服务器宕机, 两个多小时才恢复正常.以往的宕机都是在我不更新 Blog 的时候,倒也不是太烦人, 不过这次有些火大.

刚才登录进去看了看, Load 高达 150 ,权限不够,看不到系统在做什么. 决定监控一下 Dreamhost 的可用性:

http://www.dbanotes.net’s SiteUptime

刚收到 Dreamhost 管理员来的邮件:

We apologize for the inconvenience that you have encountered. However,

we have resolved an issue with your server and dbanotes.net is working

now. It appears that the server was rebooted, which usually means a high

load or configuration problem. Fortunately, our admins were on top of it

and have corrected the problem.

火气小了很多 :)